Sie befinden sich hier:

Konfigurieren von SSO für Salesforce mit den AD FS von Microsoft als Identitätsanbieter

Legen Sie fest, dass sich Ihre Benutzer mithilfe der Microsoft Active Directory-Verbunddienste 2.0 (AD FS) in einer Microsoft-Umgebung bei einer Salesforce-Organisation anmelden können. Microsoft AD FS fungiert als der Identitätsanbieter für die Authentifizierung per Single Sign-On.

Erforderliche Editionen

| Verfügbarkeit: Lightning Experience und Salesforce Classic |

| Verfügbarkeit: Enterprise, Performance, Unlimited und Developer Edition |

Von Microsoft AD FS 2.0 wird das SAML 2.0-Protokoll unterstützt. Wenn AD FS 2.0 als ein Salesforce-Identitätsanbieter eingerichtet ist, können Benutzer sich mit Single Sign-On (SSO) bei Salesforce anmelden.

Der Endpunkt für die AD FS-Benutzerinformationen gibt nur den Antragstelleranspruch zurück, wie er in den OpenID-Standards angegeben ist. Er gibt keine zusätzlichen Ansprüche zurück, die über den Endpunkt für Benutzerinformationen angefordert wurden. Falls Sie zusätzliche Ansprüche im ID-Token benötigen, verwenden Sie ein benutzerdefiniertes ID-Token.

Wenn Sie AD FS 2.0 für die Verwendung mit Salesforce konfigurieren, sollten Sie in den Einstellungen für Salesforce Single Sign-On unter "Vom Serviceanbieter initiierte Anforderungsbindung" die Option HTTP-Umleitung auswählen. Durch diese Einstellung wird die Interoperabilität mit iOS-basierten Geräten verbessert.Voraussetzungen

Wenn Sie AD FS 2.0 als einen Salesforce-Identitätsanbieter konfigurieren möchten, benötigen Sie Folgendes:

- Microsoft Windows Server 2008 R2 Enterprise oder Datacenter Edition. Wenn Sie eine Umgebung für eine Evaluierung konfigurieren, können Sie im Microsoft Download Center eine Testversion herunterladen.

- Microsoft Active Directory-Verbunddienste 2.0

Hinweis Windows Server 2008 R2 beinhaltet AD FS 1.0, das SAML 2.0 nicht unterstützt. Laden Sie daher das AD FS 2.0-RTW-Paket (Release to Web) herunter.

Hinweis Windows Server 2008 R2 beinhaltet AD FS 1.0, das SAML 2.0 nicht unterstützt. Laden Sie daher das AD FS 2.0-RTW-Paket (Release to Web) herunter. - Eine Salesforce-Organisation. Dies kann mit einer Developer Edition-Umgebung getestet werden.

Übersicht

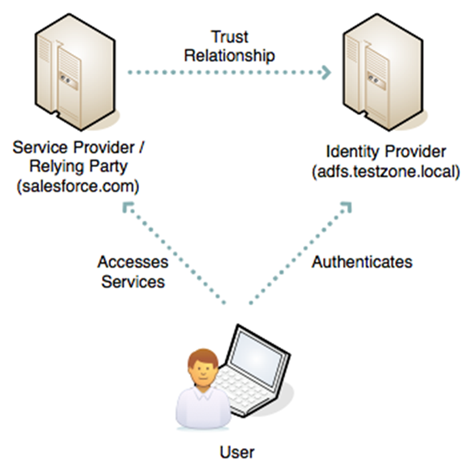

Von SAML 2.0 werden Rollen für die in SSO beteiligten Parteien definiert. Ein Benutzer authentifiziert sich beim Identitätsanbieter (IdP), in diesem Fall bei AD FS 2.0. Anschließend kann der Benutzer auf eine Ressource bei mindestens einem Serviceanbieter (SP) zugreifen, ohne sich bei jedem Serviceanbieter anmelden zu müssen. Der Serviceanbieter (wird auch als vertrauenswürdiger Anbieter bezeichnet) ist in diesem Fall eine Salesforce-Organisation.

In diesem Diagramm wird der Prozess für eine durch einen IdP initiierte Anmeldung bei Salesforce veranschaulicht.

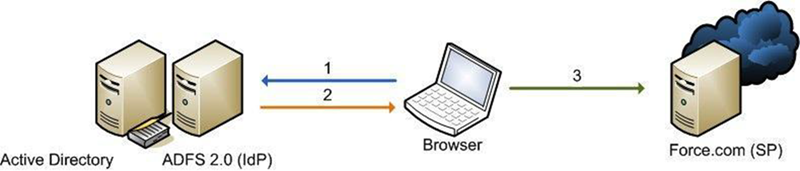

- Der Benutzer authentifiziert sich mit der integrierten Windows-Authentifizierung (Kerberos-Token über HTTP) beim AD FS-Server und fordert die Anmeldung bei Salesforce an. (1)

- AD FS gibt eine SAML-Behauptung an den Browser des Benutzers zurück. (2)

- Der Browser sendet die Behauptung an Salesforce, wodurch der Benutzer angemeldet wird. (3)

Im Folgenden werden die allgemeinen Schritte zum Erstellen einer Testbereitstellung beschrieben.

- Installieren Sie Microsoft AD FS 2.0.

- Konfigurieren Sie AD FS und Ihre Salesforce-Umgebung.

- Testen Sie die Konfiguration.

- Beheben Sie ggf. auftretende Implementierungsprobleme.

Installieren von Software

- Starten Sie, indem Sie Windows Server 2008 R2 installieren.

Hinweis Der AD FS-Server muss ein Mitglied einer Active Directory-Domäne sein. Wenn Sie eine Lab-Einrichtung zur Evaluierung erstellen, kann der AD FS-Server als Domänensteuerfeld fungieren. Bei dieser Konfiguration handelt es sich jedoch nicht um eine empfohlene Produktionskonfiguration.

Hinweis Der AD FS-Server muss ein Mitglied einer Active Directory-Domäne sein. Wenn Sie eine Lab-Einrichtung zur Evaluierung erstellen, kann der AD FS-Server als Domänensteuerfeld fungieren. Bei dieser Konfiguration handelt es sich jedoch nicht um eine empfohlene Produktionskonfiguration. - Erstellen Sie einen DNS-Anzeigenamen für AD FS, beispielsweise "adfs.testzone.local", und verweisen Sie damit auf Ihren AD FS 2.0-Server.

- Laden Sie AD FS 2.0 herunter und installieren Sie sie. Im Rahmen dieses Schritts werden andere erforderliche Windows-Komponenten wie IIS installiert.

- Erstellen Sie im IIS-Manager ein SSL-Zertifikat für Ihren DNS-Anzeigenamen. Wenn Sie über das IIS 6.0 Resource Kit verfügen, können Sie SelfSSL verwenden, um ein selbstsigniertes Zertifikat zu erstellen.

- Durchlaufen Sie den Konfigurations-Assistenten für die Active Directory-Verbunddienste (AD FS).

- Erstellen Sie einen Verbundservice.

- Wählen Sie Eigenständiger Server aus.

- Wählen Sie das Zertifikat aus, das Sie für Ihren DNS-Anzeigenamen erstellt haben.

- Wenn beim Registrieren eines Serviceprinzipalnamens (SPN) durch das Installationsprogramm ein Fehler auftritt, sollten Sie manuell einen Kerberos-SPN für den DNS-Namen erstellen. Der SPN ermöglicht es, dass die integrierte Windows-Authentifizierung zwischen dem Browser und der IIS-Instanz für AD FS korrekt funktioniert.

1 setspn -a HOST/adfs.testzone.local testzone\ADFSSVR012 setspn -a HOST/adfs testzone\ADFSSVR01Weitere Informationen über Kerberos-SPNs finden Sie unter Active Directory and Kerberos SPNs Made Easy.

Konfigurieren von Salesforce

Wenn Sie einen Verbund zwischen zwei Parteien erstellen möchten, müssen Sie durch das Austauschen von Metadaten eine Vertrauensstellung aufbauen. Die Metadaten für die AD FS 2.0-Instanz werden in die Salesforce-Konfiguration eingegeben. Die Salesforce-Metadaten werden als eine XML-Datei heruntergeladen, die von AD FS 2.0 verwendet werden kann.

Konfigurieren von SAML 2.0

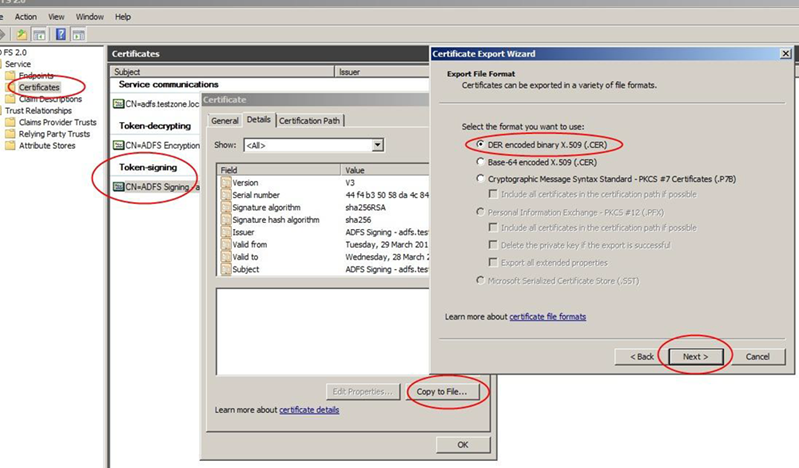

Wählen Sie im AD FS 2.0-MMC-Snap-In die Zertifikatsknoten aus und doppelklicken Sie auf das Tokensignaturzertifikat, um es anzuzeigen. Klicken Sie auf die Registerkarte Details und wählen Sie dann In Datei kopieren aus. Speichern Sie das Zertifikat im DER-Format.

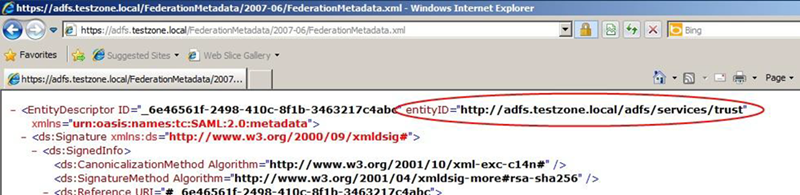

Navigieren Sie auf dem AD FS-Server zu dem Verbund-Metadaten-URL, der sich in der AD FS MMC unter Service | Endpunkte | Metadaten | Typ:Verbund-Metadaten befindet. Im Beispiel lautet der URL "https://adfs.testzone.local/FederationMetadata/2007-06/FederationMetadata.xml".

Kopieren Sie den Wert des Attributs "entityID". Im Beispiel lautet es "http://adfs.testzone.local".

Geben Sie in Salesforce unter "Setup" im Feld "Schnellsuche" den Text Single Sign On ein und wählen Sie Single Sign On-Einstellungen aus. Wählen Sie SAML-fähig aus und klicken Sie auf die Option zum Erstellen einer SSO-Konfiguration für SAML.

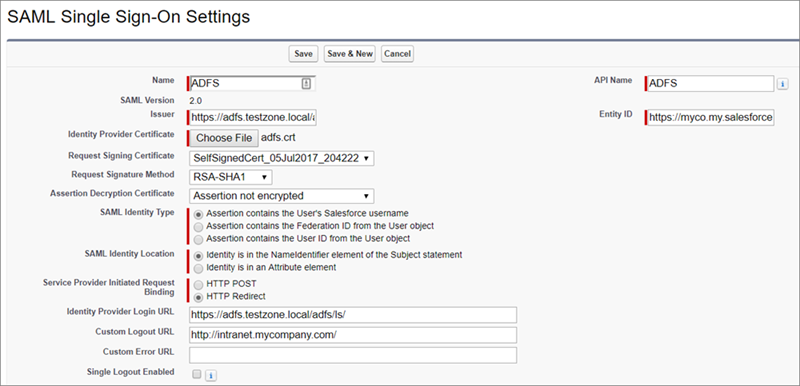

Konfigurieren Sie die Einstellungen.

- Name: Geben Sie den Namen für die SSO-Einstellungen von SAML ein.

- SAML-Version: Diese Einstellung ist auf 2.0 festgelegt.

- Aussteller: Fügen Sie hier Ihre "entityID" ein.

- Zertifikat von einem Identitätsanbieter: Suchen Sie nach dem zuvor von Ihnen exportierten Tokensignaturzertifikat und wählen Sie es aus.

- Signaturzertifikat anfordern: Wählen Sie ein selbstsigniertes Zertifikat aus, das Sie zuvor erstellt haben. (Sehen Sie sich das Verfahren für das Generieren eines selbstsignierten Zertifikats an.)

- Anforderungssignaturmethode: Legen Sie diese Einstellung auf "RSA-SHA-1" fest.

- SAML-Identitätstyp: Wenn Sie einen Benutzer anmelden möchten, können Sie einen Abgleich mit dem Salesforce-Benutzernamen oder der Verbund-ID vornehmen. Wenn die Verbund-ID abgeglichen wird, muss sie im Profil jedes Benutzers aufgefüllt werden. Wählen Sie zu Testzwecken die Verbund-ID aus. Wenn Benutzer ihre E-Mail-Adresse als ihren Salesforce-Benutzernamen verwenden, kann eine Produktionsbereitstellung zum Abgleichen mit dem Benutzernamen wechseln.

- SAML-Identitäts-Standort: Zum Anmelden des Benutzers können Sie "NameID" in der SAML-Behauptung oder ein anderes Attribut verwenden. Sie können "NameID" verwenden, da AD FS "NameID" in der SAML-Behauptung ausfüllt.

- Vom Serviceanbieter initiierte Anforderungsbindung: Sie sollten HTTP-Umleitung auswählen.

- Anmelde-URL des Identitätsanbieters: Geben Sie den URL Ihres SAML-Endpunkts für AD FS ein, an den Salesforce SAML-Anforderungen für die SP-initiierte Anmeldung sendet.

Hinweis Fügen Sie den Schrägstrich am Ende des URLs hinzu.

Hinweis Fügen Sie den Schrägstrich am Ende des URLs hinzu.Den URL finden Sie in der AD FS MMC unter Endpunkte | Tokenausstellung | Typ:SAML 2.0/WS-Federation . Im Beispiel lautet der URL "https://adfs.testzone.local/adfs/ls/".

- Benutzerdefinierter Abmelde-URL: Sie können einen URL konfigurieren, zu dem der Benutzer nach der Abmeldung geleitet wird, beispielsweise "http://intranet.meinunternehmen.com/".

- Einheiten-ID: Diese Einstellung gibt an, wie der AD FS-IdP den Salesforce-SP ermittelt. Geben Sie zum Aktivieren des vom SP initiierten SSOs die Einheiten-ID vom konfigurierten Typ "Meine Domäne" an.

Speichern Sie die Einstellungen und laden Sie die XML-Metadatendatei herunter.

AD FS 2.0-Konfiguration

Da Sie nun über Salesforce-Metadaten verfügen, können Sie die AD FS-Seite der Vertrauensstellung erstellen. Öffnen Sie das AD FS 2.0-MMC-Snap-in und fügen Sie eine neue Vertrauensstellung der vertrauenden Seite hinzu.

- Datenquelle auswählen: Importieren Sie Daten über die vertrauende Seite aus einer Datei. Navigieren Sie zur XML-Datei, die Sie in Salesforce heruntergeladen haben.

- Anzeigename angeben: Fügen Sie der Vertrauensstellung einen Anzeigenamen hinzu, beispielsweise Salesforce-Test.

- Ausstellungsautorisierungsregeln wählen: Erlauben Sie, dass alle Benutzer auf diese vertrauende Seite zugreifen können.

- Anspruchsregeln bearbeiten: Öffnen Sie das Dialogfeld.

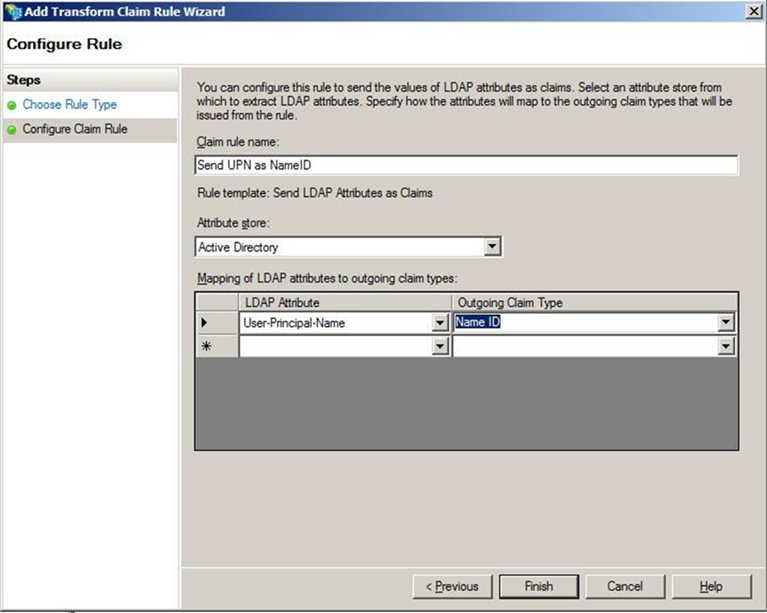

Klicken Sie im Editor für Anspruchsregeln auf die Registerkarte Ausstellungstransformationsregeln. Fügen Sie mithilfe der auf LDAP-Attribute als Ansprüche senden festgelegten Anspruchsregelvorlage eine Regel hinzu.

- Anspruchsregelname: Legen Sie das Attribut User-Principal-Name zu Testzwecken auf NameID fest und rufen Sie die Regel Send UPN as NameID auf. In der Produktion ist es gängig, die E-Mail-Adresse des Benutzers oder die Mitarbeiter-ID zu senden. Es ist wichtig, ein Attribut mit einem Wert zu verwenden, der sich mit der Zeit wahrscheinlich nicht ändert, da Änderungen dazu führen, dass SSO für diesen Benutzer ungültig wird.

- LDAP-Attribut: Wählen Sie Benutzerprinzipalname aus.

- Typ des ausgehenden Anspruchs: Wählen Sie Namens-ID aus.

SP-initiierte Anmeldung

Bei einem IdP-initiierten Anmeldevorgang legen Sie in der Regel einen Link für das Firmenintranet fest, auf den Benutzer klicken, um Zugriff auf Salesforce zu erhalten. Die SP-initiierte Anmeldung erfolgt, wenn ein Benutzer auf einen direkten Link zu Salesforce klickt.

Wenn Sie eine Einheiten-ID vom Typ "Meine Domäne" in den SAML-Einstellungen (beispielsweise "https://testinfo-developer-edition.my.salesforce.com") von Salesforce konfiguriert haben, können Benutzer zu URLs in dieser Domäne navigieren. Anschließend werden sie zu AD FS zur Authentifizierung umgeleitet.

Wenn in den SAML-Einstellungen von Salesforce die Einheiten-ID für "Meine Domäne" konfiguriert ist (z. B. "https://testinfo-developer-edition.my.salesforce.com"), können Benutzer zu den URLs in dieser Domäne navigieren. Anschließend werden sie zu AD FS zur Authentifizierung umgeleitet.

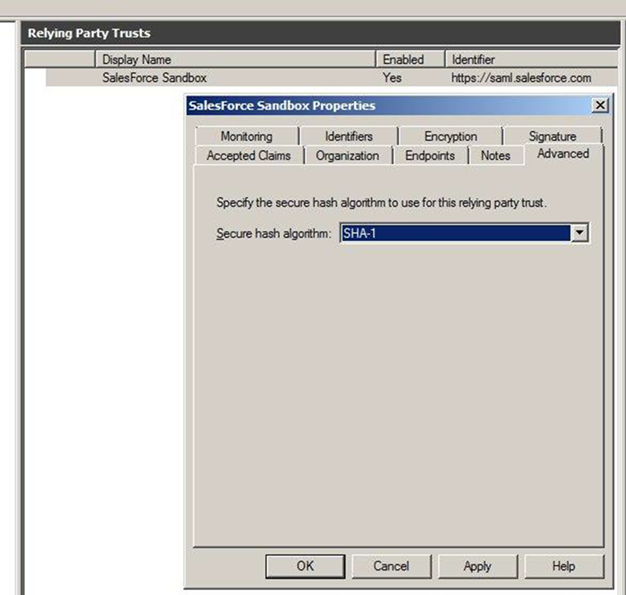

Damit eine SP-initiierte Anmeldung funktioniert, legen Sie den sicheren Parameter für den Hashalgorithmus auf "SHA-1" fest. Salesforce verwendet SHA-1 beim Signieren von SAML-Anforderungen und AD FS wird standardmäßig auf "SHA-256" festgelegt.

Der SHA-Parameter wird auf der Registerkarte "Erweitert" in den Eigenschaften der AD FS-Vertrauensstellung für die vertrauende Salesforce-Seite festgelegt.

Wenn Sie diesen Parameter nicht festlegen, wird im AD FS-Ereignisprotokoll eine Meldung angezeigt.

Event ID: 378SAML request is not signed with expected signature algorithm. SAML request is signed with signature algorithm http://www.w3.org/2001/04/xmldsig-more#rsa-sha256 . Expected signature algorithm is http://www.w3.org/2000/09/xmldsig#rsa-sha1Testen

Sie können nun die Verbund-ID eines Salesforce-Benutzers auf den Benutzerprinzipalnamen des Active Directory-Benutzeraccounts festlegen und den Anmeldevorgang testen.

Navigieren Sie für die SP-initiierte Anmeldung – wobei davon ausgegangen wird, dass Sie eine Einheiten-ID vom Typ "Meine Domäne" konfiguriert haben – direkt zum URL, beispielsweise "https://testinfo-developer-edition.my.salesforce.com".

Verwenden Sie für die IdP-initiierte Anmeldung den Anmelde-URL für AD FS und geben Sie den Parameter "loginToRp" als SAML-Einheiten-ID von Salesforce an, beispielsweise "https://adfs.testzone.local/adfs/ls/idpinitiatedsignon.aspx?loginToRp=https://saml.salesforce.com".

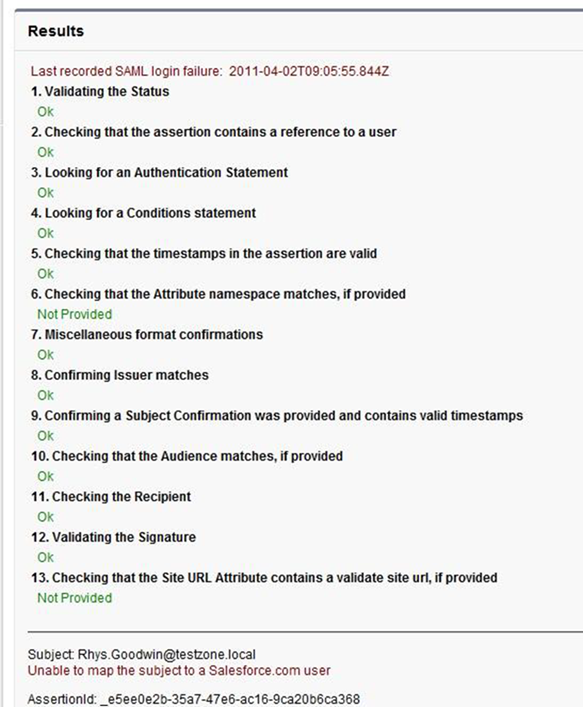

In beiden Fällen folgt der Browser einer Umleitungskette, bis Sie schließlich bei Ihrer Anwendung in Salesforce angemeldet werden. Wenn ein Salesforce-Anmeldefehler angezeigt wird, verwenden Sie das Validierungstool der SAML-Behauptung auf der SSO-Konfigurationsseite von Salesforce. Es zeigt die Ergebnisse der letzten fehlerhaften SAML-Anmeldung an.

Ï

Wenn ein AD FS-Fehler angezeigt wird, überprüfen Sie die AD FS-Protokolle unter "Server-Manager\Diagnose\Anwendungs- und Dienstprotokolle\AD FS 2.0\Administrator". Es gibt auch einen guten MSDN-Blogpost über AD FS 2.0-Diagnosen.

Wenn Sie eine Einheiten-ID vom Typ "Meine Domäne" konfiguriert haben, funktioniert die SP-initiierte Anmeldung für Deep-Links. Erstellen Sie ein Lesezeichen tief in der Salesforce-Struktur und melden Sie sich anschließend ab. Laden Sie Ihren Browser neu und wählen Sie das Lesezeichen aus. Sie werden an Ihren Identitätsanbieter umgeleitet, authentifiziert und dann wieder zu Ihrem mit dem Lesezeichen versehenen Link umgeleitet.

Allgemeine Probleme und Fehlerbehebung

- Bei der Verbund-ID wird die Groß-/Kleinschreibung beachtet.

Wenn es sich bei der Verbundeinheit um die E-Mail-Adresse Ihrer Organisation handelt, müssen Sie sie genauso eingeben, wie sie von AD FS gesendet wird. Andernfalls kann Salesforce keinen übereinstimmenden Benutzer finden.

Es ist nicht möglich, eine benutzerdefinierte Anspruchsregel zu schreiben, um den Fall des LDAP-Attributs zu normalisieren, bevor es gesendet wird, da die Sprache des Anspruchs nur eine grundlegende Ersetzung für reguläre Ausdrücke aufweist.

- Die Behauptung ist abgelaufen.

Behauptungen, deren Zeitstempel länger als 5 Minuten zurückliegt, werden abgelehnt.

Hinweis Salesforce lässt einen Zeitversatz von 3 Minuten zu. Eine Behauptung ist demnach bis zu 8 Minuten nach oder 3 Minuten vor der Angabe im Zeitstempel gültig. Darüber hinaus läuft eine Behauptung wie im Gültigkeitszeitraum angegeben ab, der weniger als 5 Minuten betragen kann.

Hinweis Salesforce lässt einen Zeitversatz von 3 Minuten zu. Eine Behauptung ist demnach bis zu 8 Minuten nach oder 3 Minuten vor der Angabe im Zeitstempel gültig. Darüber hinaus läuft eine Behauptung wie im Gültigkeitszeitraum angegeben ab, der weniger als 5 Minuten betragen kann.Stellen Sie sicher, dass die Systemuhr des AD FS-Servers über Network Time Protocol (NTP) mit einer guten Internetzeitquelle synchronisiert wird.

- Anmeldung bei Salesforce nicht möglich.

Wenn durch einen Fehler verhindert wird, dass Sie sich über SSO bei Salesforce anmelden können, können Sie sich weiterhin durch Eingabe von Benutzername und Kennwort anmelden. Hängen Sie ?login an den Anmelde-URL an, beispielsweise https://login.salesforce.com/?login. Nach der Anmeldung können Sie bei der Fehlerbehebung des Problems SSO ggf. deaktivieren.