Activación de dispositivos para organizaciones de Salesforce

La activación de dispositivos es una medida de seguridad que ayuda a evitar el acceso no autorizado a su organización. La activación de dispositivos funciona requiriendo verificación de identidad adicional para intentos de inicio de sesión desconocidos. Para empleados que inician sesión en su organización, la activación de dispositivos se activa automáticamente y no se puede desactivar.

Ediciones necesarias

| Disponible en: Salesforce Classic y Lightning Experience |

| Disponible en: Essentials Edition, Group Edition, Professional Edition, Enterprise Edition, Performance Edition, Unlimited Edition, Developer Edition y Contact Manager Edition |

- Descripción general

- Reconocimiento de navegador o dispositivo

- Intervalos de direcciones IP de inicio de sesión de perfil

- Intervalos de IP de confianza de toda la organización

- Métodos de autenticación sólidos para el inicio de sesión único

- Diferencias de comportamiento para organizaciones sin ingresos

- Métodos de verificación

Descripción general

Para inicios de sesión en la interfaz de usuario en organizaciones de producción y sandbox activas, se requiere la activación de dispositivos si Salesforce no puede Trust el intento de inicio de sesión utilizando uno de estos métodos.

| Medida de seguridad | Descripción | Comportamiento de activación de dispositivos |

|---|---|---|

| Método de autenticación fuerte | Para el inicio de sesión de nombre de usuario-contraseña, esto significa autenticación de múltiples factores (MFA). Para el inicio de sesión único (SSO), esto significa que el proveedor de identidad utiliza un método de autenticación que cumple los estándares de seguridad de Salesforce. Para obtener más información sobre los métodos aceptados, consulte la sección Métodos de autenticación sólidos para el inicio de sesión único. | Los inicios de sesión que utilizan un método de autenticación sólido siempre omiten la activación de dispositivos, independientemente del navegador o el reconocimiento de dispositivos y los intervalos de IP. |

| Reconocimiento de navegador o dispositivo | Salesforce considera que un navegador o dispositivo se reconoce si se puede comparar con información en la cookie de plataforma sfdc_lv2. |

Salesforce utiliza esta medición para determinar el comportamiento de activación de dispositivos solo en ciertos escenarios:

|

| Intervalos de IP estrechos (no superiores a 16.777.216 para intervalos de IP de confianza de toda la organización o intervalos de IP de inicio de sesión para un perfil específico) | Puede proteger su organización con dos tipos de intervalos de IP: Intervalos de IP de confianza de toda la organización e intervalos de IP de inicio de sesión de perfil. | Para intervalos de IP de inicio de sesión de perfil estrechos:

Para intervalos de IP estrechos de toda la organización:

|

Reconocimiento de navegador o dispositivo

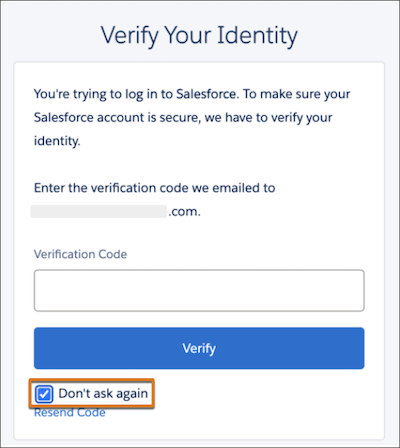

Para determinar si se reconoce el navegador o el dispositivo de un usuario, Salesforce utiliza la cookie de plataforma sfdc_lv2. Salesforce crea esta cookie la primera vez que un usuario completa la activación del dispositivo, siempre que la casilla de verificación "No vuelva a preguntar" esté seleccionada. Esta casilla de verificación se selecciona de forma predeterminada. Esta es la casilla de verificación en la página donde los usuarios verifican su identidad por email. Para otros métodos de verificación, esta página tiene un aspecto diferente, pero aún incluye esta casilla de verificación.

Intervalos de direcciones IP de inicio de sesión de perfil

Los intervalos de direcciones IP de inicio de sesión de perfil controlan si un usuario puede iniciar sesión. Si un usuario intenta iniciar sesión desde una dirección IP fuera de su intervalo de inicio de sesión de perfil, Salesforce bloquea el inicio de sesión, independientemente de cualquier otra configuración. Sin embargo, si sus intervalos de IP son demasiado amplios, los usuarios pueden seguir teniendo problemas para la activación de dispositivos si están dentro de su intervalo de perfil. El límite de intervalo de direcciones IP se aplica tanto a intervalos de direcciones IP de inicio de sesión de perfil como a intervalos de direcciones IP de confianza de toda la organización. Por ejemplo, si los intervalos de IP de inicio de sesión de perfil del usuario están por debajo del límite, pero los intervalos de IP de confianza de toda su organización superan el límite, se puede requerir a los usuarios que completen la activación del dispositivo. A continuación se incluye una descripción general del comportamiento de inicio de sesión para organizaciones de producción y sandbox activas.

| Configuración de intervalo de direcciones IP | Comportamiento de inicio de sesión |

|---|---|

| No supera 16.777.216 para intervalos de direcciones IP de confianza de toda la organización o intervalos de direcciones IP de inicio de sesión de perfil |

|

| Supera 16.777.216 para intervalos de direcciones IP de confianza de toda la organización o intervalos de direcciones IP de inicio de sesión de perfil |

|

A continuación le mostramos cómo evalúa Salesforce el inicio de sesión cuando se configuran los intervalos de direcciones IP de inicio de sesión de perfil.

- ¿Está la dirección IP del usuario fuera del intervalo para sus intervalos de IP de inicio de sesión de perfil?

- Sí: el inicio de sesión siempre está bloqueado por completo, independientemente de cualquier otra condición.

- No: vaya al paso 2.

- ¿Utiliza el inicio de sesión un método de autenticación sólido: MFA para el inicio de sesión de nombre de usuario-contraseña o un método de autenticación aceptado para SSO?

- Sí: se omite la activación del dispositivo.

- No: vaya al paso 3.

- ¿Los intervalos de direcciones IP de inicio de sesión de perfil o los intervalos de direcciones IP de confianza de toda su organización (si están configurados) son demasiado anchos?

- Sí: vaya al paso 4.

- No: los usuarios pueden iniciar sesión desde su intervalo de direcciones IP de inicio de sesión de perfil sin activación de dispositivo. Como se mencionó en el paso 1, los inicios de sesión desde fuera del intervalo se bloquean completamente.

- ¿Reconoce Salesforce el navegador o el dispositivo según la cookie de

sfdc_lv2?- Sí: el dispositivo ya está activado. Los usuarios pueden iniciar sesión sin completar la verificación de identidad.

- No: se requiere activación de dispositivo. Si los usuarios dejan la casilla de verificación “No vuelva a preguntar” seleccionada, no se les impugnarán los inicios de sesión posteriores hasta que caduque la cookie.

sfdc_lv2. En el siguiente intento de inicio de sesión del usuario, Salesforce lo reconoce basándose en esta cookie y puede iniciar sesión sin verificación de identidad adicional.Intervalos de direcciones IP de confianza de toda la organización

Los intervalos de direcciones IP de confianza de toda la organización son menos restrictivos que los intervalos de direcciones IP de inicio de sesión de perfil. Los usuarios pueden seguir iniciando sesión si están fuera del intervalo de direcciones IP de toda la organización. Sin embargo, si los intervalos de direcciones IP son demasiado amplios, los usuarios pueden seguir teniendo problemas para la activación de dispositivos incluso si su dirección IP es de confianza. Este es el funcionamiento de los intervalos de IP de toda la organización, suponiendo que el perfil del usuario no tiene intervalos de IP de inicio de sesión.

| Configuración de intervalo de direcciones IP de toda la organización | Comportamiento de inicio de sesión |

|---|---|

| No supera 16.777.216 |

|

| Supera los 16.777.216 | La activación de dispositivos es obligatoria para un navegador o dispositivo no reconocido (sin cookie de sfdc_lv2), independientemente de si la dirección IP del usuario está dentro del intervalo de organización o no. |

Este es el proceso que Salesforce utiliza para evaluar el inicio de sesión cuando los intervalos de toda la organización, pero no los intervalos de direcciones IP de inicio de sesión de perfil, están configurados.

- ¿Utiliza el inicio de sesión un método de autenticación sólido: MFA para el inicio de sesión de nombre de usuario-contraseña o un método de autenticación aceptado para SSO?

- Sí: se omite la activación del dispositivo.

- No: vaya al paso 2.

- ¿Son los intervalos de direcciones IP de confianza de toda su organización demasiado anchos?

- Sí: vaya al paso 3.

- No: vaya al paso 4

- (Si los intervalos de direcciones IP son demasiado amplios) ¿Reconoce Salesforce el navegador o el dispositivo basándose en la cookie de

sfdc_lv2?- Sí: el dispositivo ya está activado. Los usuarios pueden iniciar sesión sin completar la verificación de identidad.

- No: se requiere activación de dispositivo, incluso si la dirección IP del usuario está dentro del intervalo de confianza de la organización. Si los usuarios dejan la casilla de verificación “No vuelva a preguntar” seleccionada, no se les impugnarán los inicios de sesión posteriores hasta que caduque la cookie.

- (Si los intervalos de IP no superan el límite) ¿Está el usuario dentro de los intervalos de IP de confianza de la organización?

- Sí: se omite la activación del dispositivo.

- No: se requiere activación de dispositivo si el usuario está fuera del intervalo de la organización, incluso si Salesforce reconoce el navegador o el dispositivo.

sfdc_lv2. En el siguiente intento de inicio de sesión del usuario, Salesforce lo reconoce basándose en esta cookie y puede iniciar sesión sin verificación de identidad adicional.Métodos de autenticación sólidos para el inicio de sesión único

La activación de dispositivos se omite para SSO si el inicio de sesión utiliza un método de autenticación sólido. Para una autenticación sólida, tiene dos opciones.

- Utilice el servicio Salesforce MFA.

- Trabaje con su proveedor de identidad para utilizar un método de autenticación que cumpla los estándares de seguridad de Salesforce. Salesforce acepta un intervalo de valores Referencia de clase de contexto de autenticación (ACR) y Referencia de método de autenticación (AMR) de su proveedor de identidad.

Si elige la segunda opción, así es como Salesforce comprueba el método de autenticación durante el inicio de sesión dependiendo de su configuración de SSO. En todos los casos, si su proveedor de identidad envía al menos un método de autenticación sólido, se omite la activación del dispositivo. Por ejemplo, si su proveedor de identidad envía dos métodos de autenticación (un método sólido y un método débil), los usuarios pueden omitir la activación del dispositivo.

| Configuración de SSO | Cómo comprueba Salesforce el método de autenticación | Pasos de implementación |

|---|---|---|

| SSO de OpenID Connect con tipos de proveedor de autenticación predefinidos | En el token de Id.: Reclamaciones ACR o AMR. Las reclamaciones AMR distinguen entre mayúsculas y minúsculas, pero las reclamaciones ACR no. Para obtener más información, consulte la especificación OpenID Connect. | Trabaje con su proveedor de identidad para enviar un valor ACR o AMR aceptado. |

| SSO de OpenID Connect con un proveedor de autenticación Apex personalizado | Trabaje con su proveedor de identidad para enviar un valor ACR o AMR aceptado y luego actualice su implementación de

|

|

| SSO de Lenguaje de marcado de afirmación de seguridad (SAML) | En la respuesta SAML: Valores de ACR (AuthContextClassRef) o AMR en la declaración AuthnContext. Para valores de AMR, el atributo puede denominarse AMR o authmethodsreferences. Los valores de ACR y AMR para SAML no distinguen entre mayúsculas y minúsculas. |

Trabaje con su proveedor de identidad para enviar un valor ACR o AMR aceptado. |

Esta es una lista de valores de ACR y AMR aceptados. Salesforce acepta estos valores para OpenID Connect y SAML.

| Tipo de método de autenticación | Valores aceptados |

|---|---|

| ACR | Valores de ACR estándar:

Valores personalizados de proveedores de identidad específicos:

|

| AMR | Valores de AMR estándar de RFC 8176 del Grupo de Trabajo de Ingeniería de Internet:

Valores personalizados de proveedores de identidad específicos:

|

Diferencias de comportamiento para organizaciones sin ingresos

En organizaciones sin ingresos, como organizaciones de prueba, se requiere la activación de dispositivos para un navegador o dispositivo no reconocido, incluso si la dirección IP del usuario está configurada como de confianza en los parámetros de toda la organización o en el perfil del usuario. Este requisito se aplica incluso para intervalos de IP estrechos.

| Medida de seguridad | Comportamiento de activación de dispositivos en organizaciones sin ingresos |

|---|---|

| Método de autenticación sólido (MFA para inicio de sesión de nombre de usuario-contraseña o método de autenticación aceptado para SSO) | Los inicios de sesión que utilizan un método de autenticación sólido siempre omiten la activación de dispositivos. El usuario ya está utilizando múltiples factores para probar su identidad. |

Reconocimiento de navegador o dispositivo mediante la cookie de sfdc_lv2 |

Si no hay un método de autenticación sólido, Salesforce utiliza esta medición para determinar el comportamiento de activación del dispositivo. |

| Intervalos de direcciones IP de confianza de toda la organización e intervalos de direcciones IP de inicio de sesión de perfil | Para intervalos de direcciones IP de inicio de sesión de perfil:

Para intervalos de IP de toda la organización:

|

Métodos de verificación

Salesforce utiliza el método de verificación de identidad de mayor prioridad disponible. Este es el orden que Salesforce sigue para los métodos de verificación:

- Autenticador integrado registrado con la cuenta del usuario, como Touch ID o Windows Hello

- Llave de seguridad U2F registrada con la cuenta del usuario

- Notificación de envío o verificación automatizada basada en la ubicación con la aplicación móvil Salesforce Authenticator conectada a la cuenta del usuario

- Contraseña simultánea basada en tiempo (TOTP) generada por una aplicación de autenticación móvil conectada a la cuenta del usuario, como Google Authenticator™

- Contraseña simultánea (OTP) enviada a través de SMS al dispositivo móvil verificado del usuario

- OTO enviada por email a la dirección de email registrada del usuario