Salesforce から Juniper Networks Instant Virtual Extranet への SSO の設定

ID プロバイダーとして設定された Salesforce 組織からシングルサインオン (SSO) を使用して Juniper Networks IVE にログインできるようにします。

必要なエディション

| 使用可能なインターフェース: Lightning Experience および Salesforce Classic |

| 使用可能なエディション: Enterprise Edition、Performance Edition、Unlimited Edition、および Developer Edition |

Juniper をサービスプロバイダーとして設定し、Salesforce で接続アプリケーションを作成すると、ユーザーは Salesforce ログイン情報を使用して Juniper にアクセスできます。Juniper は、ID プロバイダーによる SSO とサービスプロバイダーによる SSO の両方で、SAML プロトコルをサポートしています。

Salesforce から Juniper への SSO を設定するには、次の概要手順に従います。

関連項目:

ID プロバイダーとしての Salesforce 組織の設定

[私のドメイン] 機能を使用すると、Salesforce 組織が ID プロバイダーとして有効になります。[私のドメイン] はすべての組織で必須です。組織の [私のドメイン] の名前が気に入らない場合、変更できます。

[私のドメイン] 機能では、証明書と鍵のペアも作成されます。証明書によって、Salesforce 組織と ADP 間の信頼が確立されます。必要に応じて、別の自己署名証明書を使用するか、CA 署名証明書をインポートすることができます。

Salesforce 自己署名証明書をダウンロードする手順は、次のとおりです。

- [設定] から、[クイック検索] ボックスに「ID プロバイダー」と入力し、[ID プロバイダー] を選択します。

- [証明書のダウンロード] をクリックします。

Juniper での SAML の設定

- SAML が有効化された管理者として、Juniper アカウントにログインします。

- [Authentication and Signing In (認証とサインイン)] で、サインイン SAML ページに移動します。

- Juniper で、Salesforce を ID プロバイダーとする SAML を設定するには、[Identity Provider (ID プロバイダー)] を選択します。

-

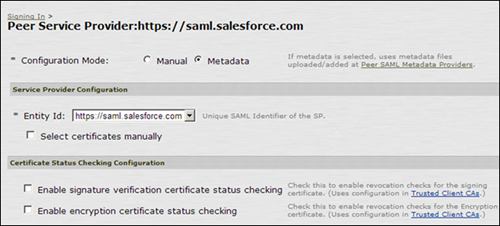

Salesforce を SAML ピアとして追加するには、[Peer Service Provider Configuration (ピアサービスプロバイダー設定)] で [Add SP (SP を追加)] をクリックします。

-

ピアサービスプロバイダーの設定を行います。

-

[Entity ID (エンティティ ID)] に「https://saml.salesforce.com」と入力します。

- [Customize IdP Behavior (IdP 動作をカスタマイズ)] を選択します。

- [Override Default Configuration (デフォルト設定を上書き)] を選択します。

- [Accept unsigned AuthnRequest (未署名の AuthnRequest を受け入れる)] を選択します。

- [Session Lifetime (セッションの有効期限)] で、[Role Based (ロールベース)] を選択します。

- Salesforce が認証に使用するサインインポリシーを入力します。

- [Subject Name Format (件名形式)] で、[Email Address (メールアドレス)] を選択します。

- [Subject Name (件名)] で、ドメイン内のユーザーへのアクセスを制限するには、名前テンプレートの一部としてドメイン名を入力します。

![[Customize IdP Behavior (IdP 動作をカスタマイズ)] を選択](https://sf-zdocs-cdn-prod.zoominsoftware.com/tdta-xcloud-identity-262-0-0-production-jajp/2379676c-4784-439d-b55c-93a8e58aae26/identity/images/sso_juniper_customizedidp.png)

-

[Entity ID (エンティティ ID)] に「https://saml.salesforce.com」と入力します。

-

[Authentication and Signing In (認証とサインイン)] で、SAML ページに移動し、[New Metadata Provider (新規メタデータプロバイダー)] をクリックします。

![[New Metadata Provider (新規メタデータプロバイダー)] を選択](https://sf-zdocs-cdn-prod.zoominsoftware.com/tdta-xcloud-identity-262-0-0-production-jajp/2379676c-4784-439d-b55c-93a8e58aae26/identity/images/sso_juniper_metadata.png)

-

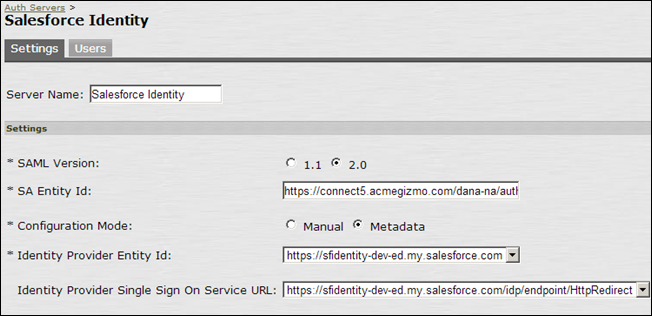

認証サーバーの設定を行います。

- [SAML Version (SAML バージョン)] で 2.0 を選択します。

- [SA Entity Id (SA エンティティ ID)] に、Juniper エンティティの URL を入力します。

- [Configuration Mode (設定モード)] で、[Metadata (メタデータ)] を選択します。

- [ID プロバイダー Entity Id (ID プロバイダーのエンティティ ID)] に、https://MyDomainName.my.salesforce.com など、Salesforce Identity プロバイダーの URL を入力します。たとえば、「https://identitydemo.my.salesforce.com」のように入力します。

- [ID Identity Provider Single SignOn Service URL (ID プロバイダーシングルサインオンサービス URL)] に、「https://MyDomainName.my.salesforce.com/idp/endpoint/HttpRedirect」と入力します。

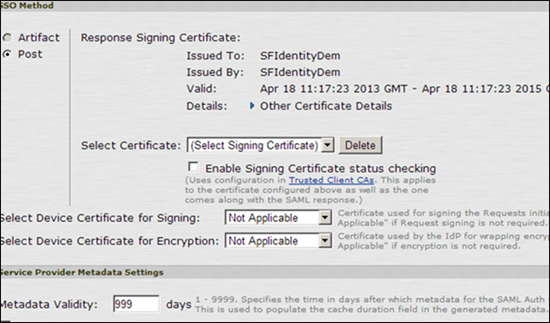

- [SSO Method (SSO メソッド)] で、[Post] を選択します。

- 先にダウンロードしておいた Salesforce ID プロバイダーの証明書を選択します。

- 設定を保存します。

Salesforce での接続アプリケーションの作成

-

Salesforce で接続アプリケーションを作成します。

- Lightning Experience では、[設定] から、[クイック検索] ボックスに「アプリケーション」と入力し、[アプリケーションマネージャー] を選択します。[新規接続アプリケーション] をクリックします。

- Salesforce Classic では、[設定] から、[クイック検索] ボックスに「アプリケーション」と入力し、[アプリケーション] を選択します。[接続アプリケーション] で、[新規] をクリックします。

-

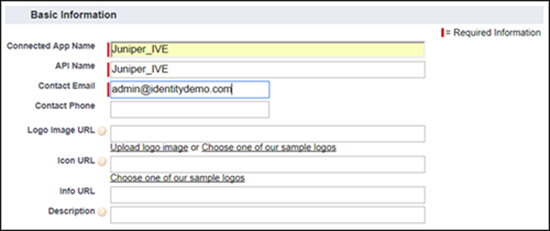

接続アプリケーションの [基本情報] を設定します。

- Juniper 接続アプリケーションの名前を入力します。Salesforce はこの名前を使用して API 参照名を入力します。

- Salesforce がアプリケーション提供者またはそのサポートチームに連絡が必要な場合に使用するメールアドレスを入力します。

- 必要に応じて、Salesforce アプリケーションランチャーで Juniper アプリケーションを表すロゴとアイコンをアップロードまたは指定します。

-

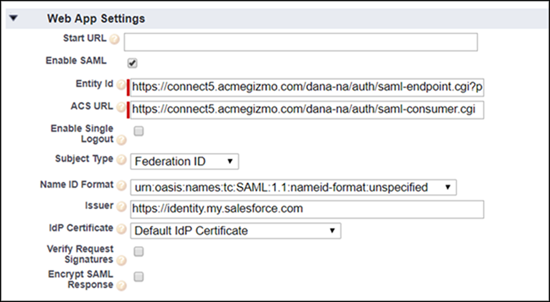

接続アプリケーションの [Web アプリケーション設定] を設定します。

- [SAML の有効化] を選択します。

- [エンティティ ID] に、Juniper エンティティの URL を入力します。たとえば、「https://connect5.acmegizmo.com/dana-na/auth/saml-endpoint.cgi?p=sp1」のように入力します。

- [ACS URL] に、Juniper アサーションカスタマーサービスの URL を入力します。たとえば、「https://connect5.acmegizmo.com/dana-na/auth/saml-consumer.cgi」のように入力します。

- [件名種別] で、[統合 ID] を選択します。統合 ID は、複数の Web サービスおよび Salesforce 組織のユーザーに割り当てられる一意の値です。

- [名前 ID 形式] は、デフォルト値のままにします。

- [発行者] は、デフォルト値である [私のドメイン] ログイン URL のままにします。

- [IdP 証明書] は、デフォルト (デフォルトの IdP 証明書) のままにします。

- 設定を保存します。

-

接続アプリケーションのプロファイルと権限セットを設定します。

-

[設定] から、[クイック検索] ボックスに「アプリケーション」と入力します。

Lightning Experience を使用している場合は、[接続アプリケーションを管理する] を選択します。

Salesforce Classic を使用している場合は、[アプリケーションを管理する] で [接続アプリケーション] を選択します。

- Juniper の接続アプリケーションの名前をクリックします。接続アプリケーションの詳細ページが表示されます。

- [プロファイルを管理する] または [権限セットの管理] をクリックし、このアプリケーションにアクセスできるユーザーのプロファイルまたは権限セットを追加します。

-

[設定] から、[クイック検索] ボックスに「アプリケーション」と入力します。

-

Salesforce で、接続アプリケーションの開始 URL を入力します。

- 接続アプリケーションの詳細ページで、[SAML ログイン情報] にある Idp-init のログイン URL をコピーします。

- 接続アプリケーションの詳細ページで、[ポリシーを編集] をクリックします。

- [開始 URL] に、Idp-init のログイン URL を入力し、それに RelayState 属性を使用する SP のログイン URL の URL エンコードを追加します。たとえば、「https://MyDomainName.my.salesforce.com/idp/login?app=0spi00000008OJX&RelayState=https%3A%2F%2Fconnect5.acmegizmo.com%2Fsfidentity」のように入力します。

- 設定を保存します。

接続アプリケーションのテスト

-

Salesforce で、アプリケーションランチャーから [Juniper] アプリケーションを見つけて開きます。接続アプリケーションに Juniper のロゴとアイコンを設定してある場合は、アプリケーションランチャーに表示されます。ID プロバイダーの SSO が適切に設定されていれば、Salesforce でアプリケーションセッションが作成されます。

- サービスプロバイダーによる SSO をテストするには、Juniper Networks IVE ドメインにログインする URL を入力します。SSO が適切に設定されていれば、Salesforce 組織にログインするように促されます。Salesforce ログイン情報を使用してログインした後、Salesforce によって最初の要求 URL へリダイレクトされます。これで、Juniper アカウントにログインした状態になります。

この記事で問題は解決されましたか?

ご意見をお待ちしております。